Ataki hakerskie co jakiś czas potrafią wywołać niemałe spustoszenie wśród zaatakowanych internautów i firm. Tym razem ofiarą padły serwery Ergo Hestii. Do skrzynek mailowych tysięcy osób trafiły informacje, które zostały wysłane z serwerów sopockiego ubezpieczyciela. Czasem podejrzane wiadomości można rozszyfrować. W tym przypadku atak był dobrze przygotowany, cała akcja mogła się udać, gdyby nie wpadka sprawców całego zamieszania.

Mail z informacją

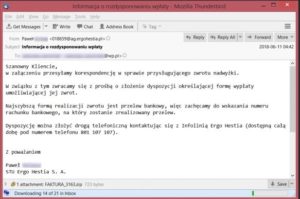

Tysiące osób od wczoraj mogły dostać maila z Ergo Hestii o następującej treści:

źródło: zaufanatrzeciastrona.pl

Treść wiadomość wyglądała jak maile przysyłane przez pracownika Ergo Hestii. Adres nadawcy wskazywał na serwery sopockiego ubezpieczyciela. Okazuje się, że przestępcy musieli dostać się do konta jednego z pracowników i użyli go do rozsyłania złośliwego oprogramowania do ofiar.

Co było w załączniku?

Wraz z mailem, ofiara w wiadomości otrzymywała również załącznik ze złośliwym oprogramowaniem. Na szczęście coś poszło nie tak po myśli przestępców. Jak informuje zaufanatrzeciastrona.pl w załączniku nie było nic. W zbadanych próbkach złośliwy kod został usunięty przez system antywirusowy Ergo Hestii. Oznacza to, że zadziałały systemy bezpieczeństwa i usunęły złośliwy program zanim dotarł on do skrzynek użytkowników.

Celem przestępców było pobranie specjalnego kodu, który prowadził do nowego wariantu bankowego konia trojańskiego.

To pierwsza taka akcja

Jak informują eksperci z zaufanatrzeciastrona.pl przestępcy uzyskali dostęp do firmowego konta pocztowego przez agenta-współpracownika, który posiadał słabiej chronione konto. Stworzona została wiarygodnie wyglądająca wiadomość (wzorzec pewnie został skradziony z konta ofiary), a sama wiadomość została wysłana ok. 3-4 rano, gdy nikt w dziale IT nie jest pracy i nie przerwie wysyłania wiadomości.

Źródło: www.zaufanatrzeciastrona.pl